Corre el año 2030. Un misterioso hacker, conocido como el Titiritero, está sembrando el caos en internet, infiltrándose en los cerebros de varias personas y en todos los terminales de la red. Resulta que el Titiritero es una creación del Ministerio de Asuntos Exteriores de Japón.

En otras palabras, el Titiritero es lo que hoy llamaríamos un hacker patrocinado por un gobierno, o una amenaza persistente avanzada (APT). En este caso, sin embargo, el hacker «fantasma» se rebela y es buscado por manipulación bursátil, espionaje, ingeniería política, terrorismo y violación de la privacidad de los cerebros cibernéticos.

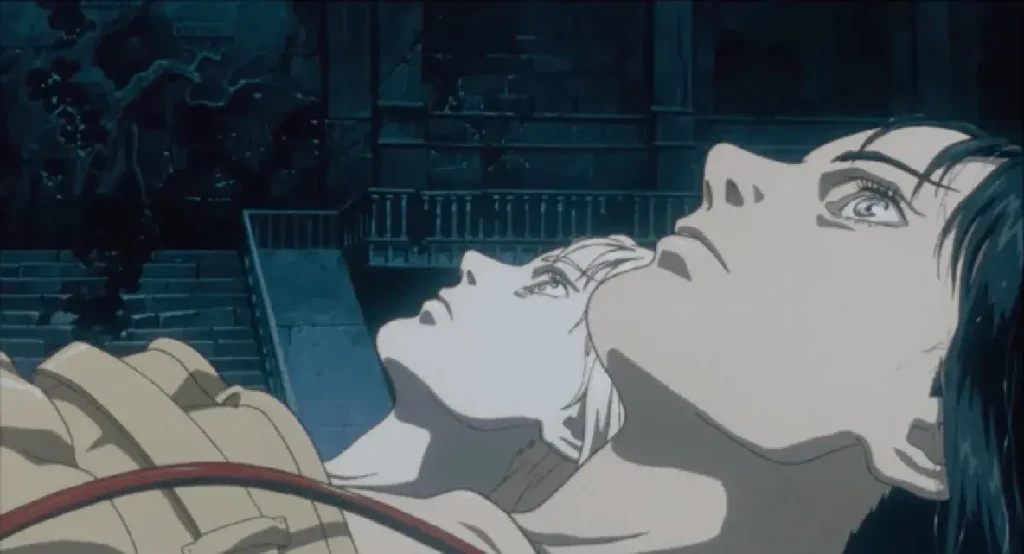

Esa es la premisa básica del clásico de culto del anime japonés «Ghost in the Shell», que esta semana celebró su 30º aniversario desde su debut, y que se basó en los capítulos titulados «Bye Bye Clay» y «Ghost Coast» del primer volumen del manga homónimo, publicado en mayo de 1989.

Decir que la historia del Maestro de Marionetas se adelantó a su tiempo sería quedarse corto. La World Wide Web, esencialmente lo que surgió del internet tal como lo conocemos hoy, se inventó en 1989, el mismo año en que el primer volumen del manga de «Ghost in the Shell» —que incluye la historia del Maestro de Marionetas— llegó a los quioscos de Japón. (La World Wide Web se lanzó públicamente en 1991).

En el manga, cuando capturan al Titiritero, un funcionario de la Sección 6 de Seguridad Pública, una agencia dependiente del Ministerio de Asuntos Exteriores, explica que llevaban mucho tiempo tras el hacker y que habían analizado sus tendencias de comportamiento y patrones de código/tecnología.

«Como resultado, finalmente pudimos crear una barrera especial contra los ataques de titiriteros», dice el funcionario en el manga.

Aunque esto pueda parecer una interpretación errónea, lo que describe el funcionario es básicamente lo que hacen a diario las empresas de ciberseguridad, como las de antivirus, para detener el malware. No solo crean las llamadas firmas basadas en el código del malware, sino también en su comportamiento y propiedades, conocidas como heurísticas.

Hay otros elementos de la trama que resultaron ser proféticos.

Al comienzo de la investigación de Puppet Master, la Mayor Motoko Kusanagi, protagonista y comandante de la Sección 9, la unidad antiterrorista cibernética, se infiltra en la red del Departamento de Saneamiento para rastrear un camión de basura. (Actualmente, los hackers gubernamentales que trabajan para agencias de inteligencia suelen infiltrarse en grandes redes para espiar a objetivos individuales específicos, en lugar de extraer datos de la propia red pirateada).

Mientras esto sucede, uno de los basureros confiesa a su colega que se infiltró en el sistema informático de su esposa porque cree que le es infiel. Inmediatamente después, descubrimos que ha estado usando un virus informático que obtuvo de «un programador». Este es un claro caso de violencia doméstica facilitada por la tecnología, o incluso de software espía, que hemos investigado extensamente en los últimos años. Resulta que el basurero abusivo no tenía esposa. Sus recuerdos eran pura invención. Su fantasma —en esencia, su mente o consciencia— fue manipulado por el Titiritero con el objetivo de usarlo para infiltrarse en los sistemas de funcionarios gubernamentales. De alguna manera, esto se asemeja a lo que hacen algunos hackers avanzados cuando se infiltran en redes que luego utilizan para atacar a su objetivo real, como una forma de ocultar sus huellas y separarse del objetivo final.

El Titiritero como hacker gubernamental, la infiltración en redes para rastrear objetivos o usarlos para atacar otras redes, y un ataque motivado por los celos no son los únicos elementos fascinantes de ficción especulativa relacionados con el hackeo en el anime.

John Wilander, un veterano de la ciberseguridad que escribe novelas de ficción sobre hackers, realizó un análisis exhaustivo de la película que destacó detalles que hacen referencia a situaciones de la vida real. Wilander dio ejemplos, como hackers que reutilizan exploits o malware conocidos para dificultar la atribución, investigan malware sin alertar a sus autores e infectan al usuario, y utilizan ordenadores para el espionaje industrial.

Obviamente, el manga y el anime llevan la premisa básica —y realista— del Titiritero como hacker a terrenos más fantásticos. El hacker, que resulta ser una inteligencia artificial avanzada, puede controlar a los humanos a través de sus cerebros cibernéticos y es autoconsciente hasta el punto —alerta de spoiler— de solicitar asilo político y proponerle a Kusanagi fusionar sus «fantasmas», es decir, sus mentes.

Para comprender lo profética que fue “Ghost in the Shell”, es crucial situarla en su contexto histórico. En 1989 y 1995, la ciberseguridad ni siquiera existía como término, aunque el autor de ciencia ficción William Gibson ya había acuñado el término “ciberespacio” en su clásico libro “Neuromante”.

La seguridad informática, o seguridad de la información, ya era una realidad desde hacía un par de décadas, pero se trataba de una especialidad muy específica dentro de la informática.

Se cree que el primer virus informático fue el gusano Creeper, que se propagó en 1971 en la ARPANET, la red desarrollada por el gobierno que se convirtió en la precursora de internet. Tras esto, otros virus y gusanos causaron estragos, antes de volverse omnipresentes con la llegada de internet y la World Wide Web.

Quizás la primera campaña de espionaje gubernamental documentada en internet fue la descubierta por Clifford Stoll, astrónomo de formación que también administraba los ordenadores del Laboratorio Nacional Lawrence Berkeley en California. En 1986, Stoll detectó un error contable de 75 centavos en la red, lo que finalmente le llevó a descubrir que un hacker había irrumpido en los sistemas del laboratorio. Al final, se identificó al hacker y se descubrió que había estado filtrando información del laboratorio y de otras redes del gobierno estadounidense a la KGB soviética.

Stoll inmortalizó su meticulosa y exhaustiva investigación, que duró meses, en el libro «El huevo del cuco», un relato en primera persona que se lee como un informe detallado y extenso de investigadores de seguridad que analizan una campaña de pirateo informático llevada a cabo por hackers gubernamentales. «El huevo del cuco» se ha convertido en un clásico, pero probablemente sea justo decir que no tuvo un gran éxito comercial en su momento.

Hasta donde sé, Masamune Shirow, creador de «Ghost in the Shell», nunca habló sobre qué eventos de la vida real inspiraron la trama de hackeo del manga. Pero es evidente que estaba atento a lo que, en aquel entonces, era un mundo oculto y ajeno para la mayoría de la gente en la Tierra, que aún estaba a años de tener acceso a internet, y mucho menos de ser consciente de la existencia de los hackers.